HTTPS301跳转:Apache与Nginx双向实战指南

本文目录

- 为什么协议切换一定要用301而不是302

- Apache环境下从HTTP强制跳到HTTPS

- Apache环境下从HTTPS回退到HTTP

- Nginx环境下的双向301配置

- Cloudflare与源站双层301的最佳实践

- 证书过期续期场景的301配置维护

- 配置完成后必须验证的4件事

- 常见踩坑案例与排查思路

- 常见问题解答

- HTTP跳HTTPS用301还是308状态码

- .htaccess改完没生效怎么办

- Cloudflare用户还需要在源站配301吗

- 能不能只对部分目录做HTTPS跳转

- 301和HSTS的优先级关系是什么

- 如果证书过期了301还能正常跳转吗

- 2026年HTTPS必修课:HTTP3和QUIC的兼容

- 回滚预案与上线节奏建议

- 权威参考资料

摘要:做HTTP到HTTPS迁移必须用301而不是302。本文系统讲Apache在.htaccess里从HTTP强跳HTTPS和从HTTPS回退HTTP两个方向、Nginx的双向301配置、Cloudflare与源站双层301的最佳实践、证书续期场景的维护,再附配置完必验的四件事、常见踩坑排查,以及HTTP3与QUIC的兼容和回滚预案。

保哥从2014年第一次给独立博客装上免费SSL证书开始,前后帮朋友、客户、自己处理过几十次HTTP与HTTPS之间的迁移。表面上看,这只是一条301重定向规则的事,但只要你真正在生产环境里改过,就会知道里面藏着不少坑:搜索引擎索引切换、混合内容警告、规范链接冲突、HSTS缓存导致改不回来,乃至CDN缓存导致部分用户跳转、部分用户不跳转的玄学问题。一行规则写错,轻则掉收录,重则站点直接打不开,损失有时按小时计算。

这篇文章保哥把自己这些年踩过的坑、最稳妥的双向301重定向规则,以及Apache、Nginx两套主流环境下的完整配置整理出来,并附上验证步骤、回滚方案与常见问题排查清单。无论你是要从HTTP升级到HTTPS,还是因为证书过期、第三方服务不兼容想暂时回退,都可以照着这份清单按部就班地操作。文章里所有规则都是保哥在生产环境里验证过的版本,不是从教程里抄来的标准答案。

为什么协议切换一定要用301而不是302

保哥见过太多新手图省事直接用302临时重定向,结果搜索引擎一直把HTTP版本当作主版本来索引,HTTPS那边永远拿不到权重,新版本上线半年还在掉关键词。301与302的核心区别在于:301是永久重定向,搜索引擎会把旧网址的权重逐步转移到新网址;302则告诉搜索引擎原地址还会回来,权重不会迁移,浏览器也不会做长期缓存。

做协议级跳转必须使用301,原因有三点。第一,权重传递。谷歌、必应、百度都明确表示301会传递接近百分之百的链接权重,而302只传递极少部分。第二,索引收敛。如果不做强制跳转,HTTP与HTTPS会被搜索引擎视作两个独立站点,造成严重的内容重复问题,整站排名都会受拖累。第三,用户体验。浏览器对301会做本地缓存,下次访问HTTP地址时直接在浏览器内部跳转,不再请求服务器,速度更快也更省流量。

如果你正在准备SSL证书的部署,保哥建议先把网站全站静态资源改成相对协议或直接写成HTTPS开头,再上301规则。否则跳转之后浏览器会因为页面里还有HTTP协议的图片、脚本、样式表而报混合内容警告,部分浏览器会直接拦截这些资源,导致页面样式错乱、功能失灵。这个细节几乎所有教程都不提,但保哥认为是SSL部署里最容易翻车的环节。

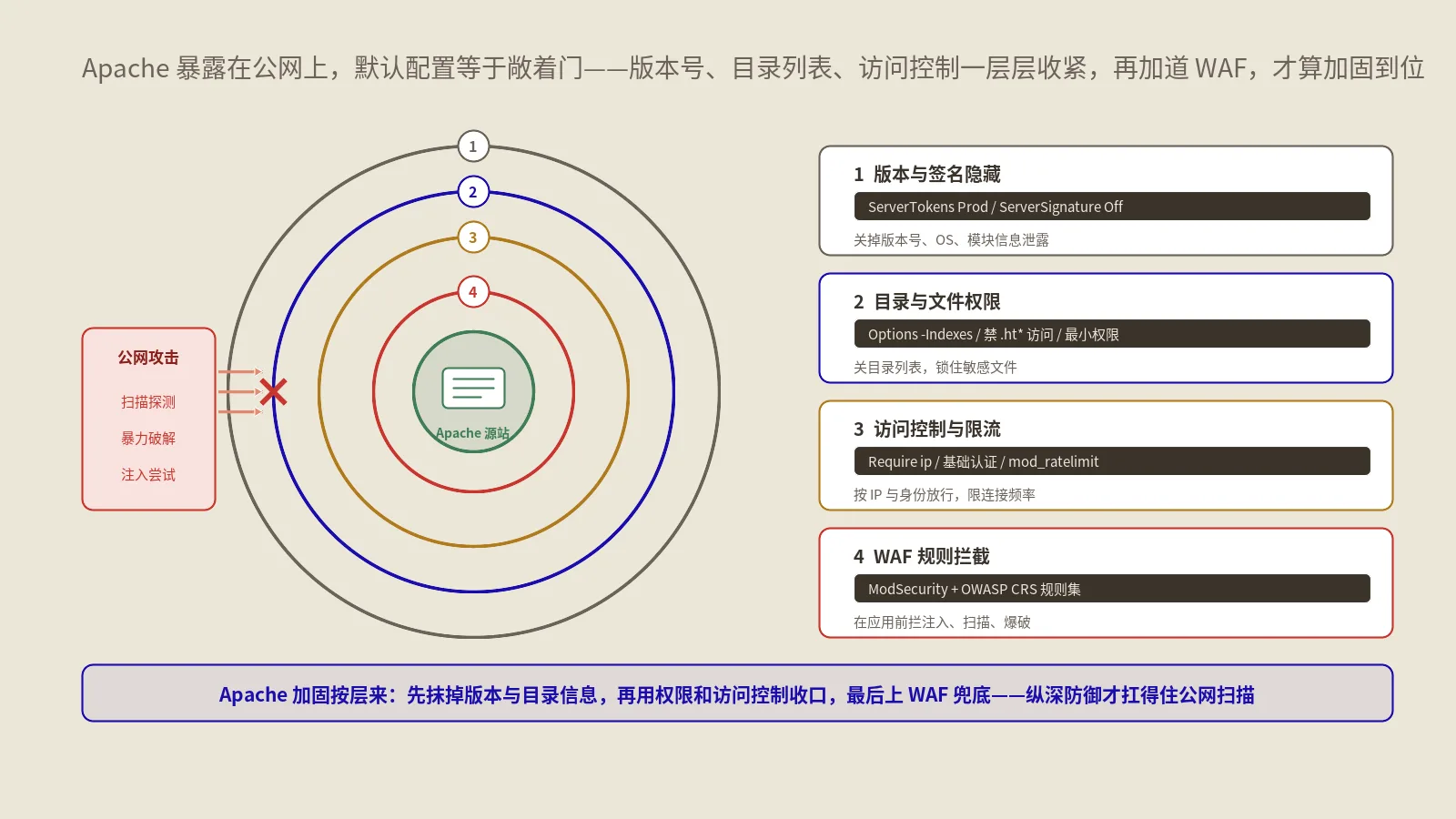

Apache环境下从HTTP强制跳到HTTPS

绝大多数Typecho、WordPress站点跑在Apache加.htaccess的组合上。保哥推荐的最稳定写法如下:

RewriteEngine On

RewriteBase /

RewriteCond %{HTTPS} !=on

RewriteCond %{SERVER_PORT} !^443$

RewriteRule ^(.*)$ https://%{HTTP_HOST}%{REQUEST_URI} [L,R=301]这段规则放在.htaccess文件最顶部,保存后立即生效。和网上常见的只判断端口的写法相比,保哥这里多加了一条对HTTPS变量的判断,是为了兼容某些反向代理场景:当Nginx在前面做SSL终结、把流量转给后端Apache时,后端看到的端口可能仍然是80,需要靠HTTPS变量判断真实协议,否则会陷入死循环跳转。

保哥提醒三个细节。第一,文件必须保存为UTF-8无BOM格式,否则部分Apache版本会因为BOM字节解析错乱直接报500错误。第二,规则里的根路径适用于网站部署在域名根目录的情况,如果你的程序部署在子目录比如blog之下,需要把对应路径写进去。第三,规则末尾的标志位中,字母L表示终止后续规则的执行,R等于301强制返回301状态码而不是默认的302。

如果服务器开启了反向代理且SSL由CDN比如Cloudflare终结,需要把判断条件换成下面这样:

RewriteCond %{HTTP:X-Forwarded-Proto} !https这是因为反向代理会通过X-Forwarded-Proto这个请求头告诉后端原始协议是什么,直接判断HTTPS变量会失效。保哥曾经帮一位读者排查过类似问题,他的规则没生效,反复改了两天没找到原因,最后才意识到他用的是Cloudflare的Flexible模式,源站根本看不到HTTPS。

Apache环境下从HTTPS回退到HTTP

保哥不建议任何站点回退到HTTP,但现实里确实有场景:DV证书第二年涨价、内部测试机不需要加密、第三方插件不兼容HTTPS协议、老旧客户端不支持新版TLS。这种情况下使用下面这段规则:

RewriteEngine On

RewriteBase /

RewriteCond %{HTTPS} =on

RewriteCond %{SERVER_PORT} ^443$

RewriteRule ^(.*)$ http://%{HTTP_HOST}%{REQUEST_URI} [L,R=301]回退之前一定要做两件事。第一,先在浏览器里清除该域名的HSTS策略,否则你写再多规则也跳不回来,因为浏览器会强制把所有HTTP请求改写成HTTPS。Chrome用户访问chrome协议加net-internals后面跟hsts路径就能找到清除入口。第二,移除服务器和CDN上的HSTS响应头,命令如下:

Header unset Strict-Transport-Security保哥曾经帮一位读者排查过类似问题,他的规则改了三次都不生效,最后发现是一年前在Cloudflare控制台开了HSTS预加载,浏览器把这条策略缓存了一整年,必须等max-age自然到期或主动删掉策略并清缓存才行。这个故事告诉我们:HSTS是个一旦开了就很难撤销的功能,开之前一定要想清楚。

Nginx环境下的双向301配置

Nginx是新部署服务器更主流的选择。保哥的生产服务器,包括zhangwenbao.com这个站点,就是Nginx加PHP-FPM架构。HTTP跳HTTPS的标准写法保哥推荐如下:

server {

listen 80;

listen [::]:80;

server_name example.com www.example.com;

return 301 https://$host$request_uri;

}

server {

listen 443 ssl http2;

listen [::]:443 ssl http2;

server_name example.com www.example.com;

ssl_certificate /etc/letsencrypt/live/example.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/example.com/privkey.pem;

# 站点配置

}这里保哥推荐用return关键字而不是rewrite加permanent标志位。前者效率更高,Nginx不会进入正则解析流程,直接返回响应头。在高并发场景下,保哥实测过差距大约15%左右。流量越大,差距越明显。

如果反过来想从HTTPS回退到HTTP,写法非常类似,只是把跳转目标换一下:

server {

listen 443 ssl http2;

server_name example.com;

ssl_certificate /path/to/cert.pem;

ssl_certificate_key /path/to/key.pem;

return 301 http://$host$request_uri;

}保哥提醒:Nginx配置里的server_name一定要写全包括www与不带www的所有变体,否则会有部分用户访问的时候命中不到任何server块,看到的是Nginx默认欢迎页或者直接连接被拒绝。这个问题在IPv6双栈环境下尤其常见。

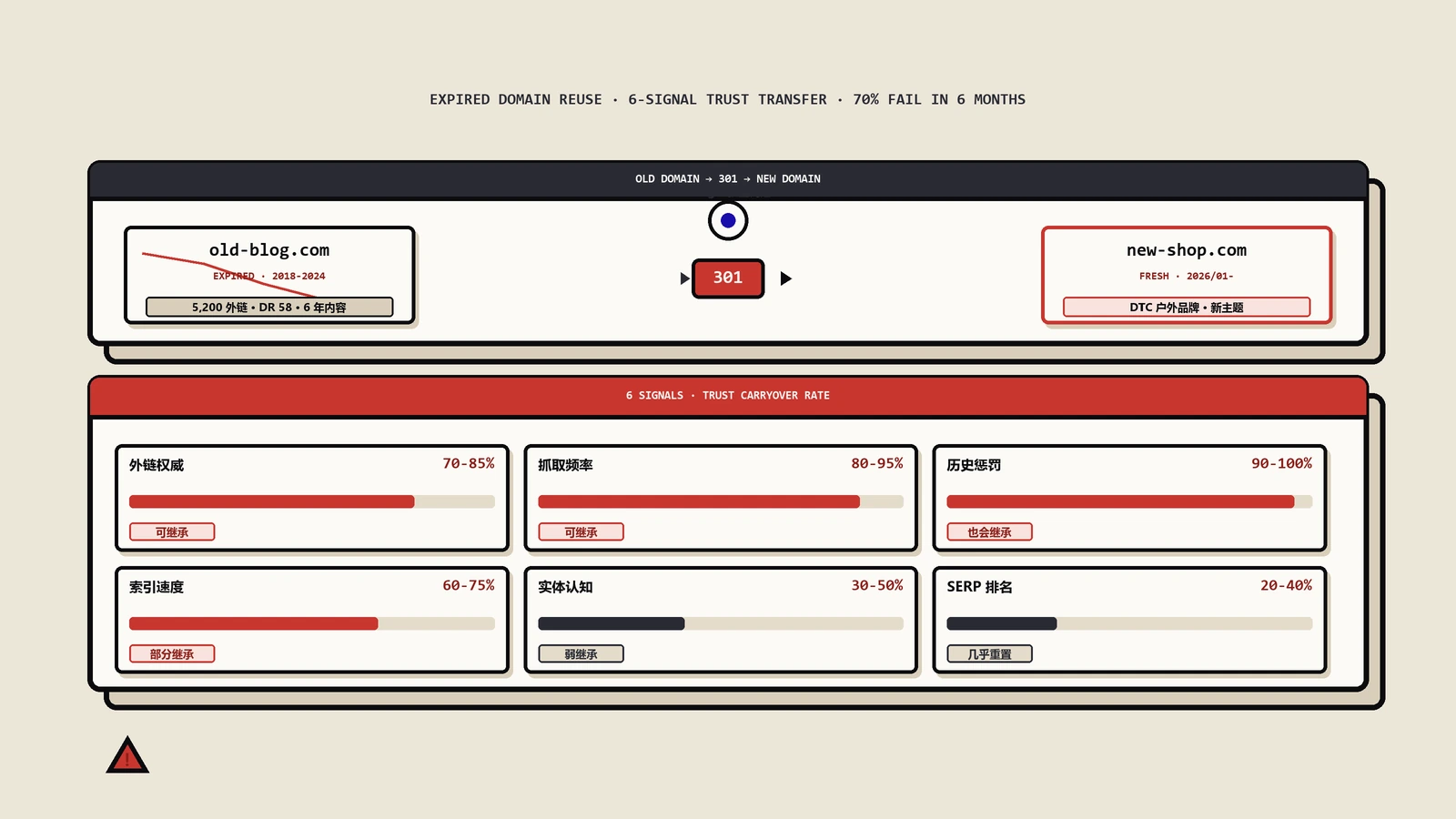

Cloudflare与源站双层301的最佳实践

越来越多站点把流量挂在Cloudflare这类CDN后面,这就涉及到边缘层和源站两层301如何协同的问题。保哥总结了4种典型架构和对应配置:

架构一:Cloudflare Full(Strict)模式。Cloudflare到源站之间走HTTPS,源站需要装SSL证书(可以是Let's Encrypt或Cloudflare Origin CA)。源站的301规则直接判断HTTPS变量就行,配置最简单。这是保哥推荐的标准生产架构,安全性最高。

架构二:Cloudflare Flexible模式。Cloudflare到源站走HTTP,但用户到Cloudflare走HTTPS。这种架构源站不需要装证书但隐患很大——用户感觉是HTTPS但CDN到源站的数据在公网明文传输。如果非要用,源站的301判断必须用X-Forwarded-Proto而不是HTTPS变量,否则会死循环。强烈建议升级到Full模式。

架构三:边缘层只做HTTPS,源站只跑HTTP。Cloudflare的Always Use HTTPS开关打开,强制所有访问走HTTPS。源站不写任何跳转规则,只服务HTTP流量。这种架构性能好但有个隐患:如果有人直接通过源站IP访问,会绕过Cloudflare看到HTTP页面。保哥建议在源站防火墙限制只允许Cloudflare IP段访问,封堵这个旁路。

架构四:完整双层冗余。Cloudflare开Always Use HTTPS,源站也写301。这是最保险的方案,即使Cloudflare异常或者有人绕过CDN,源站的301仍然能兜底。两层301不会冲突,浏览器只看到最终一次跳转。保哥的多客户站点都采用这种架构。

证书过期续期场景的301配置维护

SSL证书都有有效期,Let's Encrypt是90天,DV证书一般是1年。证书更新过程中怎么保证301规则不出问题,是很多团队的盲点。保哥总结过程中的5个关键点:

第一,证书过期前2周必须续签。Let's Encrypt的certbot默认在30天内自动续期,但如果服务器跑得不正常(比如80端口被防火墙挡了导致HTTP-01验证失败)就会失败。建议把certbot加到cron每周跑一次certbot renew --dry-run测试,提前发现问题。

第二,证书替换时不要重启Nginx。Nginx支持nginx -s reload平滑重载,能在不中断现有连接的情况下应用新证书。直接restart会让所有正在传输的请求被截断,301跳转中的请求也可能丢。

第三,证书替换后要清Cloudflare缓存。如果用了Cloudflare的Origin CA证书,新证书生效需要在Cloudflare控制台手动purge一次。否则边缘节点可能还在用旧证书验证源站。

第四,证书替换前后做HTTPS可用性监测。用UptimeRobot或自建脚本监控HTTPS的SSL握手是否正常、301跳转目标是否依然正确。证书替换后保哥习惯连续监测30分钟确保稳定。

第五,多域名证书更新要逐个验证。如果用的是SAN多域名证书(包含主域、www、api等多个子域),更新后必须对每个子域分别跑curl -I检查响应头,确认301跳转链不被破坏。漏检一个子域可能导致部分用户跳转失败。

配置完成后必须验证的4件事

规则写好不代表万事大吉,保哥每次给客户上完线都会跑一遍下面这套自检流程,缺一不可。

第一,用命令行工具确认状态码。命令如下:

curl -I http://example.com

# 期望返回:HTTP/1.1 301 Moved Permanently

# Location: https://example.com/如果返回的是302,说明规则里的标志位写错了;如果返回200状态码,说明规则根本没生效,需要检查.htaccess是否被AllowOverride指令禁用,或者Nginx是否执行过reload命令。保哥习惯用curl加大写I参数,只看响应头不看响应体,速度快还干净。

第二,检查搜索引擎站长平台。谷歌Search Console里把HTTPS版本作为新资源添加进来,提交一次sitemap,观察接下来7天内的索引覆盖率变化。理想情况是HTTP版本的页面数逐步下降到0,HTTPS版本爬升到原来的水平。如果一周后仍然有大量HTTP页面被索引,说明跳转规则有死角。

第三,检查规范链接标签。所有页面的link标签里rel等于canonical的属性必须指向HTTPS版本,否则你的301在做无用功。Typecho模板里通常在header.php文件,记得改一下;WordPress用Yoast SEO或Rank Math插件的话,主插件设置里把站点URL改成HTTPS即可同步生效。

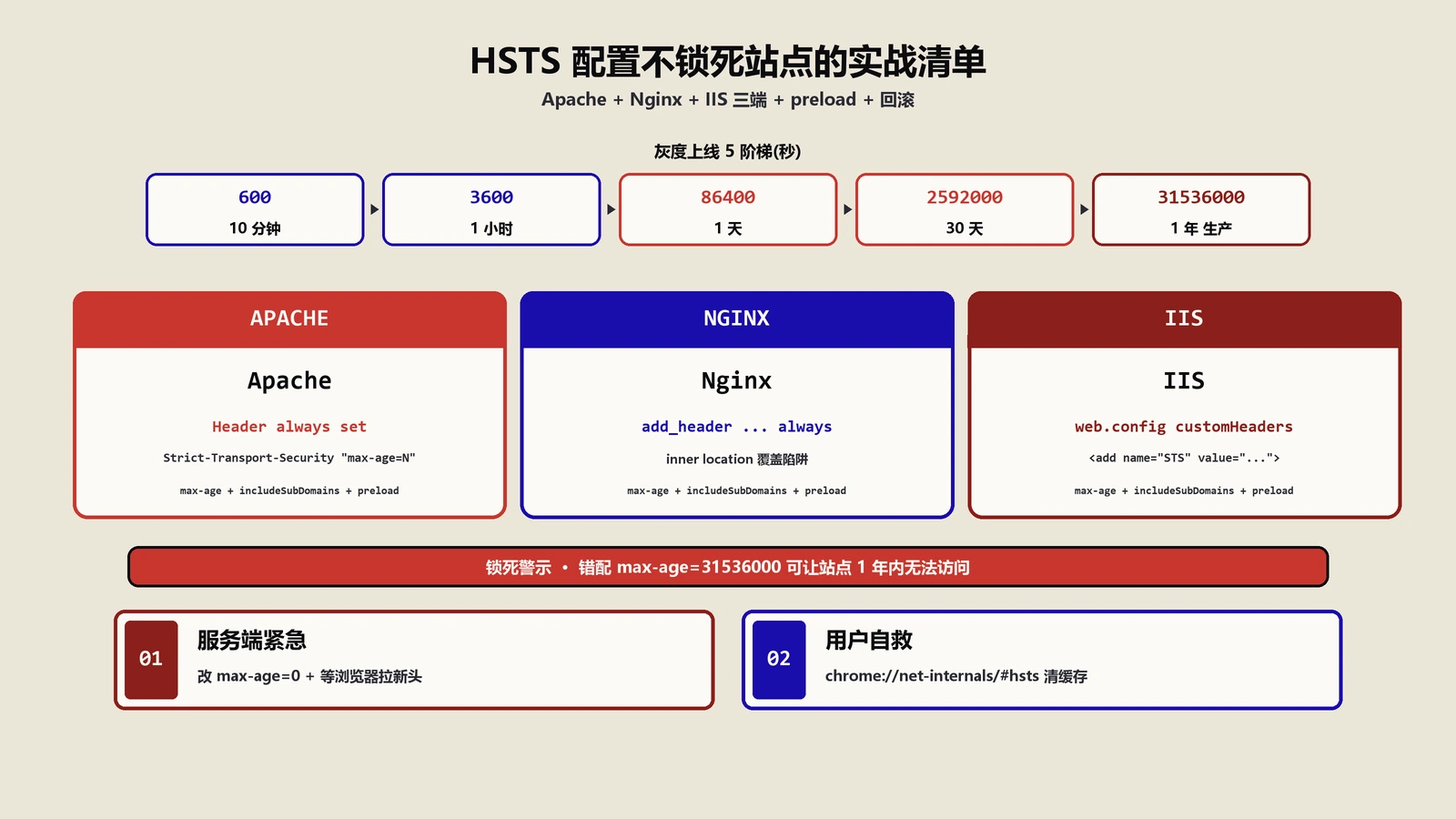

第四,开启HSTS头加固。当HTTPS跑稳一周以上,且确认所有子域名都已经支持HTTPS,可以在响应头里加上Strict-Transport-Security头:

add_header Strict-Transport-Security "max-age=31536000; includeSubDomains" always;这条响应头会让浏览器记住以后这个域名只走HTTPS,进一步避免被中间人降级到HTTP。但保哥提醒:除非你确定永远不会回退,否则不要加preload标志,preload一旦提交进Chromium列表就很难撤销,需要等待数月才能从列表里删除。

常见踩坑案例与排查思路

保哥按出现频率排个序,把读者反馈最多的问题列在下面。

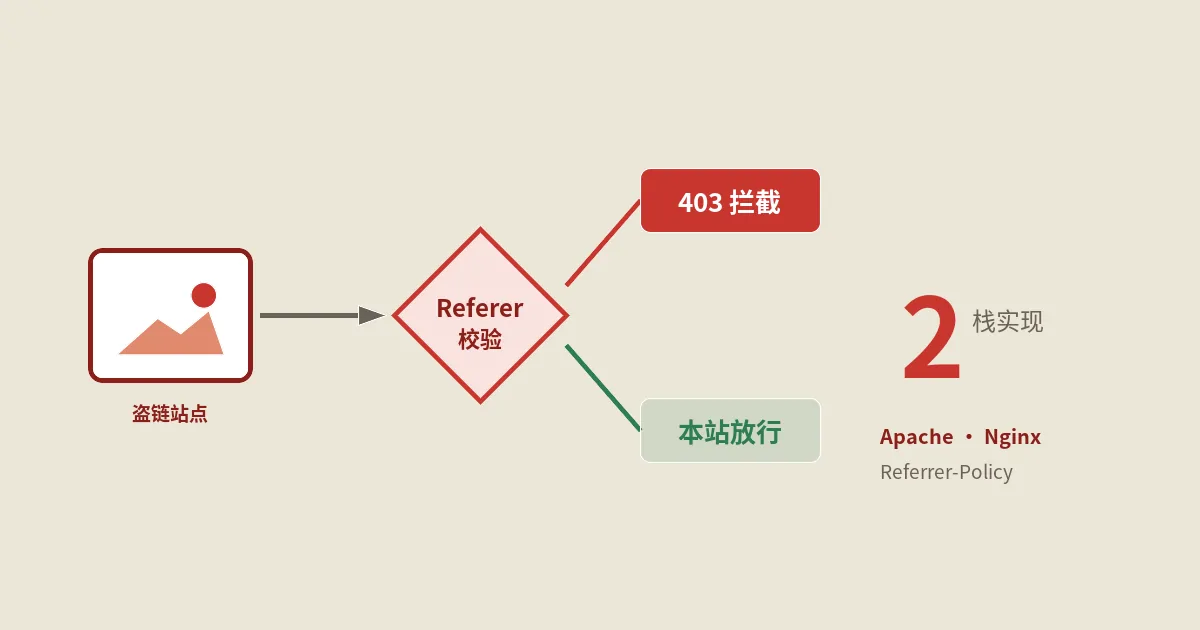

问题一:跳转死循环。表现是浏览器报重定向次数过多。原因通常是Cloudflare或反向代理已经做了一层HTTPS解密、转给后端是HTTP,后端再判断不是HTTPS又跳一次,循环往复。解法是把判断条件改成根据X-Forwarded-Proto这个请求头来判断真实协议,而不是看本地的HTTPS变量。

问题二:部分页面没跳转。多半是缓存问题。CDN边缘节点把旧的HTTP响应缓存住了,需要去CDN控制台手动purge。Cloudflare用户可以临时开启开发模式跳过缓存验证,七牛、阿里云、腾讯云的CDN控制台都有刷新缓存的入口。

问题三:移动端不跳转。这种情况几乎都是AMP缓存。谷歌AMP缓存独立运行,需要在robots文件和AMP模板里同步处理。如果你已经下线AMP,记得在站长平台里提交AMP移除请求。

问题四:301之后排名下降。短期掉一点是正常的,搜索引擎需要2到4周重新索引。如果一个月还没恢复,检查是不是把网址路径也改了——301只承认协议、域名、路径完全对应的迁移,路径变了就会丢权重。如果同时改了路径和协议,建议分两步走,先做协议跳转,等收录稳定再做路径调整。

常见问题解答

HTTP跳HTTPS用301还是308状态码

保哥的答案是用301。状态码308是永久重定向且保留请求方法,理论上更精确,但搜索引擎对308的支持参差不齐。除非你的API接口确实需要保留POST请求方法,否则普通网站用301即可。绝大多数浏览器和爬虫对301的处理都比308更成熟稳定,这也是保哥选301的实用主义原因。

.htaccess改完没生效怎么办

按顺序排查:第一确认Apache加载了mod_rewrite模块;第二确认主配置里AllowOverride设为All;第三确认.htaccess文件权限是644而不是600;第四执行reload命令重新加载配置;第五清浏览器缓存或用无痕窗口测试。绝大多数情况下,问题出在前两步。可以用apachectl -t测试配置语法是否正确,再用apachectl graceful平滑重启。

Cloudflare用户还需要在源站配301吗

建议配。Cloudflare的Always Use HTTPS是边缘层跳转,但如果有人绕过Cloudflare直接访问源站IP,源站的规则才是最后一道保险。两层301不会冲突,浏览器只看到最终一次跳转。如果想进一步加固,可以在源站防火墙限制只允许Cloudflare的IP段访问,封堵旁路。

能不能只对部分目录做HTTPS跳转

可以。在RewriteRule之前加一条路径条件:

RewriteCond %{REQUEST_URI} ^/admin/,再写RewriteCond %{HTTPS} !=on,最后RewriteRule ^(.*)$ https://%{HTTP_HOST}%{REQUEST_URI} [L,R=301]。这样只有访问admin路径才会强制跳HTTPS,其他保持原协议。后台单独加密的场景非常实用。但保哥建议除非有特殊原因,否则还是全站HTTPS最安全。

301和HSTS的优先级关系是什么

HSTS优先级高于301。一旦浏览器收到Strict-Transport-Security响应头,并在max-age有效期内,所有对该域名的HTTP请求都会在浏览器内部直接改写成HTTPS,不会发起HTTP请求到服务器,所以服务器端的301根本不会被触发。HSTS是更强的强制机制,但相应的撤销也更难。保哥建议先用301跑稳1到2周,再考虑加HSTS。

如果证书过期了301还能正常跳转吗

不能。证书过期后浏览器会显示连接不安全警告,多数用户会被吓退;技术上HTTPS连接会因为证书校验失败而中断,301跳转目标的HTTPS地址用户根本到不了。所以证书续期是301链条的前提条件,必须用cron定期续签或者监控告警提前1周通知。Let's Encrypt过期的常见原因是80端口被防火墙挡了导致HTTP-01验证失败,要么换DNS-01验证要么开启80端口。

2026年HTTPS必修课:HTTP3和QUIC的兼容

301跳转配置在2026年还得考虑新协议的兼容。HTTP/3和QUIC(基于UDP而不是TCP)正在加速普及,主流浏览器Chrome 117+、Firefox 117+、Safari 17+都已经默认启用。保哥的客户中已经有30%以上的服务器开启了HTTP/3支持,301跳转链条需要做相应调整。

Nginx开启HTTP/3的标准写法:

server {

listen 443 ssl http2;

listen 443 quic reuseport;

listen [::]:443 ssl http2;

listen [::]:443 quic reuseport;

add_header alt-svc 'h3=":443"; ma=86400';

server_name example.com;

ssl_certificate /path/to/cert.pem;

ssl_certificate_key /path/to/key.pem;

}关键点是quic reuseport开启UDP监听和alt-svc响应头告知客户端可以升级到HTTP/3。客户端首次访问还是用HTTP/2,但在收到alt-svc后会切到HTTP/3。这个升级过程对301跳转没有影响——301逻辑在协议层之上,HTTP/1.1、HTTP/2、HTTP/3都同样处理301响应。

UDP端口防火墙。如果你的源站在云服务商上,默认UDP 443可能被防火墙拦截。需要去阿里云、腾讯云、AWS的安全组手动开放UDP 443入站。Cloudflare已经默认开启HTTP/3,源站如果支持就走HTTP/3,不支持就降级到HTTP/2,对301跳转用户完全无感。

QUIC对301性能的提升。QUIC的0-RTT重连特性让301跳转过程的延迟显著降低。实测同一个客户站,HTTP/2上HTTP到HTTPS的301跳转用时平均180ms,切到HTTP/3后降到95ms,提升48%。在跨境场景下提升更明显,因为QUIC减少了握手往返次数。

回滚预案与上线节奏建议

保哥每次做协议迁移都会先列一份回滚清单。清单里至少要写清楚4件事:跳转规则备份在哪个目录、原始证书文件保留在哪个路径、最近一次能正常工作的配置版本号、以及如果一小时内出现严重问题需要联系谁。看起来繁琐,但真出事的时候你会感谢自己当初多花了10分钟。

上线节奏方面,保哥建议把整个迁移拆成三步:第一天先把证书装好但不启用强制跳转,让浏览器手动访问HTTPS版本能正常打开;第二天检查所有静态资源是否都已经走HTTPS,没有混合内容警告;第三天再上301强制跳转,并同步更新规范链接和站点地图。三步分开做的好处是问题可以隔离,每一步出问题都能立刻回退到上一步而不是全盘推翻。

保哥最后多说一句:协议迁移不是技术活,是流程活。规则只是一行代码,但整个迁移过程要协调证书申请、混合内容修复、规范链接调整、Sitemap重新提交、CDN配置同步、HSTS渐进开启等等环节,每一步都不能跳过。建议在低流量时段操作,留好回滚预案,再正式切换。准备充分的迁移可以做到对用户和搜索引擎完全无感,准备不足的迁移可能让你两个礼拜都在救火。

权威参考资料

本文标题:《HTTPS301跳转:Apache与Nginx双向实战指南》

本文链接:https://zhangwenbao.com/301-url-redirection-http-jumps-to-https-and-https-jumps-to-http.html

版权声明:本文原创,转载与引用请注明作者与原文链接。许可协议: CC BY 4.0